Eccoci in un nuovo articolo di tecnologie Microsoft, oggi parleremo di "App Protection Policy" applicate a dispositivi Android.

Capire come questa soluzione può aiutarci a proteggere dispositivi BYOD (Bring Your Own Device) ovvero i dispositivi personali che però al proprio interno possono accedere a risorse applicazioni e dati aziendali.

Come prima step, dobbiamo essere in possesso di una sottoscrizione Microsoft 365 che al proprio interno abbia la componente di Microsoft Intune, lasciamo come indicazione il link ufficiale Microsoft:

Microsoft Intune—Endpoint Management | Microsoft Security

Ora che siamo all'interno del contesto di Microsoft Intune e abbiamo capito la tipologia di device che andiamo a proteggere con questa tecnologia, andiamo a vedere la parte tecnica di implementazione della soluzione.

Il primo step da fare è creare un gruppo in Azure Active Directory, all'interno del quale inseriremo gli utenti a cui vogliamo applicare le policy di protezione delle applicazioni, quindi rechiamoci nella sezione della parte di https://endpoint.microsoft.com sezione gruppi:

In questo caso abbiamo inserito un solo utente per la demo e abbiamo chiamato il gruppo "BYOD_USERS",ma il nome è a vostro piacimento.

Come secondo step creiamo la "APP PROTECTION POLICY":

In questo caso selezioniamo Android perchè l'articolo volge a spiegare la funzionalità su questo sistema operativo, ma questo criterio può essere creato anche per IOS,IPAD o Windows Information Protection.

Specifichiamo inoltre che questa demo vertirà a proteggere le app Microsoft, quindi aziendali, mediante un PIN di accesso all'applicazione e impedirà di copiare testo da APP gestite verso ambiente non aziendale, ma possono essere eseguite ulteriori settaggi basati sull'esigenza del cliente.

In questo caso appicchiamo la policy a tutte le applicazioni Microsoft

Nelle seguenti impostazioni andiamo a bloccare quando indicato ovvero il copia e incolla tra app protette dalla policy e quindi aziendali con app installate dall'utente per uso personale, questo per evitare la fuoriuscita di dati aziendali.

Qui andiamo a obbligare l'utente di inserire un PIN per aprire le applicazioni gestiste, e richiediamo questo PIN dopo 30 Minuti che la app non viene usate.

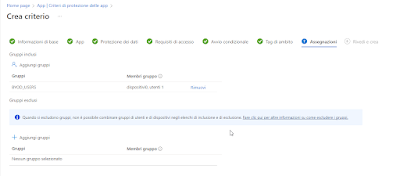

Assegniamo quindi la policy al gruppo creato in precedenza.

Di seguito viene riportato il video del comportamento lato device:

Tutte le immagini e i link sono di proprietà di Microsoft www.microsoft.com